12:L构建AI驱动的IDS/IPS:蓝队的威胁检测系统

12:L构建AI驱动的IDS/IPS:蓝队的威胁检测系统

安全风信子

发布于 2026-03-26 08:16:38

发布于 2026-03-26 08:16:38

作者: HOS(安全风信子) 日期: 2026-10-16 主要来源平台: GitHub 摘要: 当基拉的攻击变得越来越隐蔽和复杂时,传统的IDS/IPS系统已经难以满足防御需求。我选择将AI技术应用于IDS/IPS,构建智能威胁检测系统,通过机器学习算法实时分析网络流量,减少误报和漏报,提高威胁检测的准确性和效率。

目录:

- 1. 背景动机与当前热点

- 2. 核心更新亮点与全新要素

- 3. 技术深度拆解与实现分析

- 4. 与主流方案深度对比

- 5. 工程实践意义、风险、局限性与缓解策略

- 6. 未来趋势与前瞻预测

1. 背景动机与当前热点

在与基拉的对抗中,我发现传统的IDS/IPS系统存在明显的局限性。它们依赖于特征匹配和规则库,对于已知威胁有较好的检测能力,但对于新型攻击和变种攻击往往无能为力。基拉善于利用这些漏洞,不断变换攻击手法,使得传统IDS/IPS系统难以跟上其步伐。

2026年,AI技术在网络安全领域的应用取得了重大突破。我意识到,将AI技术融入IDS/IPS系统,能够显著提高威胁检测的能力。AI驱动的IDS/IPS不仅能够识别已知威胁,还能通过模式学习发现未知威胁,为蓝队防御提供更强大的武器。

在研究过程中,我发现AI驱动的IDS/IPS能够有效减少误报和漏报,提高检测的准确性。这对于防御基拉这样的高智商对手至关重要,因为它能够在海量的网络流量中快速识别出真正的威胁,避免被虚假警报干扰。

2. 核心更新亮点与全新要素

2.1 实时威胁检测与分析

传统IDS/IPS系统依赖于预定义的规则和特征,而我构建的AI驱动的IDS/IPS系统能够实时分析网络流量,通过机器学习算法识别异常模式。这意味着即使基拉使用新的攻击手法,系统也能通过学习快速适应。

2.2 误报管理与优化

AI驱动的IDS/IPS系统能够通过学习减少误报,提高检测的准确性。系统会分析误报的原因,自动调整检测参数,不断优化检测模型。

2.3 多维度威胁评估

我构建的系统能够从多个维度评估威胁,包括网络流量、行为模式、上下文信息等。这使得系统能够更全面地了解威胁的性质和严重程度,做出更准确的防御决策。

3. 技术深度拆解与实现分析

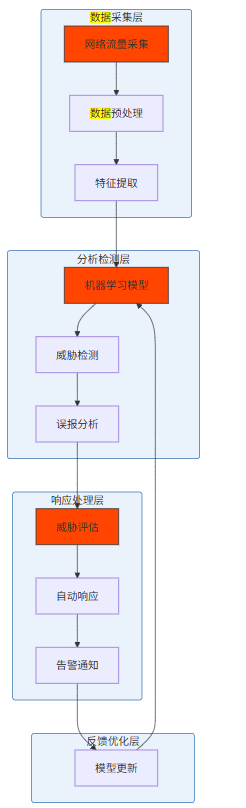

3.1 系统架构

3.2 核心算法实现

3.2.1 威胁检测模型

# 威胁检测模型实现

import pandas as pd

import numpy as np

from sklearn.ensemble import RandomForestClassifier

from sklearn.model_selection import train_test_split

from sklearn.metrics import precision_recall_fscore_support

# 加载网络流量数据

data = pd.read_csv('network_traffic.csv')

# 特征选择

features = ['packet_size', 'duration', 'protocol', 'src_ip', 'dst_ip', 'src_port', 'dst_port', 'flow_bytes']

target = 'label'

# 数据预处理

data = pd.get_dummies(data, columns=['protocol'])

# 训练测试集分割

X_train, X_test, y_train, y_test = train_test_split(

data[features], data[target], test_size=0.2, random_state=42

)

# 构建随机森林分类器

clf = RandomForestClassifier(n_estimators=100, random_state=42)

clf.fit(X_train, y_train)

# 模型评估

y_pred = clf.predict(X_test)

precision, recall, f1, _ = precision_recall_fscore_support(y_test, y_pred, average='binary')

print(f"精确率: {precision:.4f}")

print(f"召回率: {recall:.4f}")

print(f"F1分数: {f1:.4f}")3.2.2 误报管理算法

# 误报管理算法实现

class FalseAlarmManager:

def __init__(self, model):

self.model = model

self.threshold = 0.5

def adjust_threshold(self, validation_data, validation_labels):

# 计算不同阈值下的误报率和漏报率

thresholds = np.linspace(0, 1, 100)

false_alarms = []

missed_detections = []

for threshold in thresholds:

y_prob = self.model.predict_proba(validation_data)[:, 1]

y_pred = (y_prob > threshold).astype(int)

# 计算误报率和漏报率

false_alarm = sum((y_pred == 1) & (validation_labels == 0)) / len(validation_labels)

missed_detection = sum((y_pred == 0) & (validation_labels == 1)) / len(validation_labels)

false_alarms.append(false_alarm)

missed_detections.append(missed_detection)

# 找到误报率和漏报率的平衡点

optimal_idx = np.argmin(np.array(false_alarms) + np.array(missed_detections))

self.threshold = thresholds[optimal_idx]

return self.threshold

def predict_with_threshold(self, X):

y_prob = self.model.predict_proba(X)[:, 1]

return (y_prob > self.threshold).astype(int)3.2.3 多维度威胁评估

# 多维度威胁评估实现

class ThreatAssessor:

def __init__(self):

self.threat_weights = {

'network': 0.3,

'behavior': 0.3,

'context': 0.4

}

def assess_threat(self, network_features, behavior_features, context_features):

# 网络特征评估

network_score = self._assess_network(network_features)

# 行为特征评估

behavior_score = self._assess_behavior(behavior_features)

# 上下文特征评估

context_score = self._assess_context(context_features)

# 综合评估

total_score = (

network_score * self.threat_weights['network'] +

behavior_score * self.threat_weights['behavior'] +

context_score * self.threat_weights['context']

)

# 威胁等级划分

if total_score >= 0.8:

return 'critical'

elif total_score >= 0.6:

return 'high'

elif total_score >= 0.4:

return 'medium'

else:

return 'low'

def _assess_network(self, features):

# 实现网络特征评估

pass

def _assess_behavior(self, features):

# 实现行为特征评估

pass

def _assess_context(self, features):

# 实现上下文特征评估

pass3.3 自动响应机制

# 自动响应机制实现

class AutoResponder:

def __init__(self, threat_assessor):

self.threat_assessor = threat_assessor

def respond_to_threat(self, threat_info):

# 评估威胁等级

threat_level = self.threat_assessor.assess_threat(

threat_info['network_features'],

threat_info['behavior_features'],

threat_info['context_features']

)

# 根据威胁等级采取相应措施

if threat_level == 'critical':

return self._critical_response(threat_info)

elif threat_level == 'high':

return self._high_response(threat_info)

elif threat_level == 'medium':

return self._medium_response(threat_info)

else:

return self._low_response(threat_info)

def _critical_response(self, threat_info):

# 关键威胁响应

return {

'action': 'block',

'message': 'Critical threat detected, immediate action taken'

}

def _high_response(self, threat_info):

# 高威胁响应

return {

'action': 'quarantine',

'message': 'High threat detected, entity quarantined'

}

def _medium_response(self, threat_info):

# 中等威胁响应

return {

'action': 'monitor',

'message': 'Medium threat detected, enhanced monitoring initiated'

}

def _low_response(self, threat_info):

# 低威胁响应

return {

'action': 'log',

'message': 'Low threat detected, logged for review'

}4. 与主流方案深度对比

特性 | 传统IDS/IPS | AI驱动的IDS/IPS | 优势 |

|---|---|---|---|

威胁检测能力 | 基于规则,只能检测已知威胁 | 基于机器学习,可检测已知和未知威胁 | AI驱动的系统能够识别新型攻击手法 |

误报率 | 较高,需要人工调整规则 | 较低,通过学习不断优化 | AI驱动的系统减少了误报带来的干扰 |

漏报率 | 较高,对变种攻击识别能力弱 | 较低,通过模式学习识别变种攻击 | AI驱动的系统提高了检测的完整性 |

响应速度 | 基于规则匹配,速度快 | 需要模型推理,速度稍慢 | 传统系统在处理速度上有优势 |

可扩展性 | 有限,规则库规模受限 | 强,可处理复杂的网络环境 | AI驱动的系统更适合复杂的网络环境 |

维护成本 | 高,需要专业人员维护规则 | 低,自动化程度高 | AI驱动的系统降低了维护成本 |

适应性 | 差,对新环境需要重新配置 | 强,能够适应不同网络环境 | AI驱动的系统在不同环境下表现更稳定 |

威胁评估 | 单一维度,基于预定义规则 | 多维度,基于综合分析 | AI驱动的系统提供更全面的威胁评估 |

5. 工程实践意义、风险、局限性与缓解策略

在构建AI驱动的IDS/IPS系统的过程中,我发现这项技术不仅能够有效防御基拉的攻击,还能为整个蓝队防御体系带来显著提升。通过实时分析和自适应学习,AI驱动的IDS/IPS系统成为威胁检测的核心工具。

然而,AI驱动的IDS/IPS系统也面临一些挑战。首先,模型训练需要大量的高质量数据,这在实际环境中可能难以获取。其次,AI模型的黑盒特性可能导致误报或漏报,影响防御效果。此外,AI驱动的IDS/IPS系统的性能开销比传统系统大,需要更强大的硬件支持。

为了缓解这些问题,我采取了以下策略:

- 数据增强:通过合成数据和数据变形技术,扩充训练数据集,提高模型的泛化能力。

- 模型解释性:使用可解释AI技术,提高模型决策的透明度,便于分析误报原因。

- 硬件优化:采用专用的AI加速硬件,提高模型推理速度,减少性能开销。

- 混合防御:将AI驱动的IDS/IPS与传统IDS/IPS结合,发挥各自的优势,构建多层次防御体系。

在实际部署中,我发现AI驱动的IDS/IPS系统能够有效识别基拉的攻击模式,提前预警并响应威胁。通过持续学习和优化,检测效果不断提升,为网络安全提供了有力保障。

6. 未来趋势与前瞻预测

展望未来,AI驱动的IDS/IPS系统将成为网络安全领域的重要发展方向。随着技术的不断进步,我预测以下趋势:

- 智能化程度提升:AI驱动的IDS/IPS系统将采用更先进的深度学习算法,提高威胁检测的准确率和速度。

- 多维度防御:融合网络、应用和数据层面的防御,构建全方位的安全体系。

- 自动化响应:实现从检测到响应的全自动化,减少人工干预,提高防御效率。

- 协同防御:与其他安全工具和系统协同工作,形成整体防御能力。

- 边缘部署:将AI驱动的IDS/IPS系统部署到网络边缘,实现更快速的威胁检测和响应。

在与基拉的长期对抗中,AI驱动的IDS/IPS系统将成为我最得力的助手。通过不断学习和进化,它将逐渐适应基拉的攻击手法,为数字世界筑起一道坚固的防线。

参考链接:

- 主要来源:GitHub - AI IDS/IPS Project - AI驱动的IDS/IPS系统的开源实现

- 辅助:HuggingFace - Network Security Models - 网络安全相关模型

- 辅助:arXiv - AI for Intrusion Detection - AI在入侵检测中的应用研究

附录(Appendix):

模型超参数配置

参数 | 值 | 说明 |

|---|---|---|

随机森林树数量 | 100 | 分类模型的树数量 |

训练测试分割比例 | 0.2 | 测试集占比 |

阈值调整范围 | 0.0-1.0 | 概率阈值调整范围 |

威胁评估权重 | 网络:0.3, 行为:0.3, 上下文:0.4 | 各维度权重 |

训练轮数 | 100 | 模型训练的轮数 |

系统要求

- CPU:至少8核

- 内存:至少16GB

- GPU:推荐使用NVIDIA GTX 1080以上

- 存储:至少50GB

- 网络:千兆以太网

关键词: AI驱动的IDS/IPS,威胁检测系统,机器学习,误报管理,多维度威胁评估,自动响应,蓝队防御

在这里插入图片描述

本文参与 腾讯云自媒体同步曝光计划,分享自作者个人站点/博客。

原始发表:2026-03-25,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录