Ubuntu 漏洞紧急修复| Snapd 权限提升漏洞修复指南(CVE-2026-3888)

Ubuntu 漏洞紧急修复| Snapd 权限提升漏洞修复指南(CVE-2026-3888)

一根头发丝的宽度

发布于 2026-05-06 20:43:25

发布于 2026-05-06 20:43:25

本文约 600+ 字,阅读约需 3 分钟。

⚠️ 安全警报:Ubuntu 用户注意!近期发现 Snapd 权限提升漏洞 CVE-2026-3888,攻击者可能借此获得系统管理员权限。如果你使用 Ubuntu,必须立即行动!

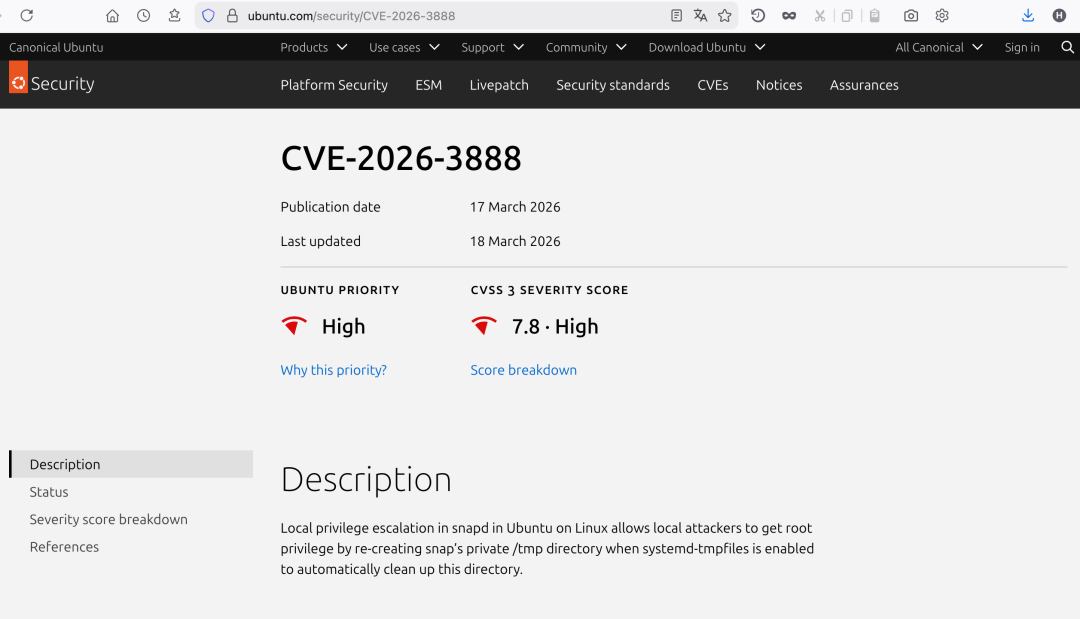

一、漏洞概览

近日,安全研究员披露了一个影响 Ubuntu 系统的 Snapd 服务漏洞(CVE-2026-3888)。该漏洞允许本地攻击者通过特制的 Snap 包提升权限,直接获得 root 权限,进而完全控制系统。

📌 受影响的 Ubuntu 版本包括:

- 近 10 年的 Ubuntu 系统版本(本文为 Ubuntu 20.04)

漏洞原理简单来说:Snapd 在处理某些系统调用时未正确检查权限,导致攻击者能够绕过限制,执行高权限操作。

风险等级:高

💡 建议立即检查系统 Snapd 版本,并进行升级。

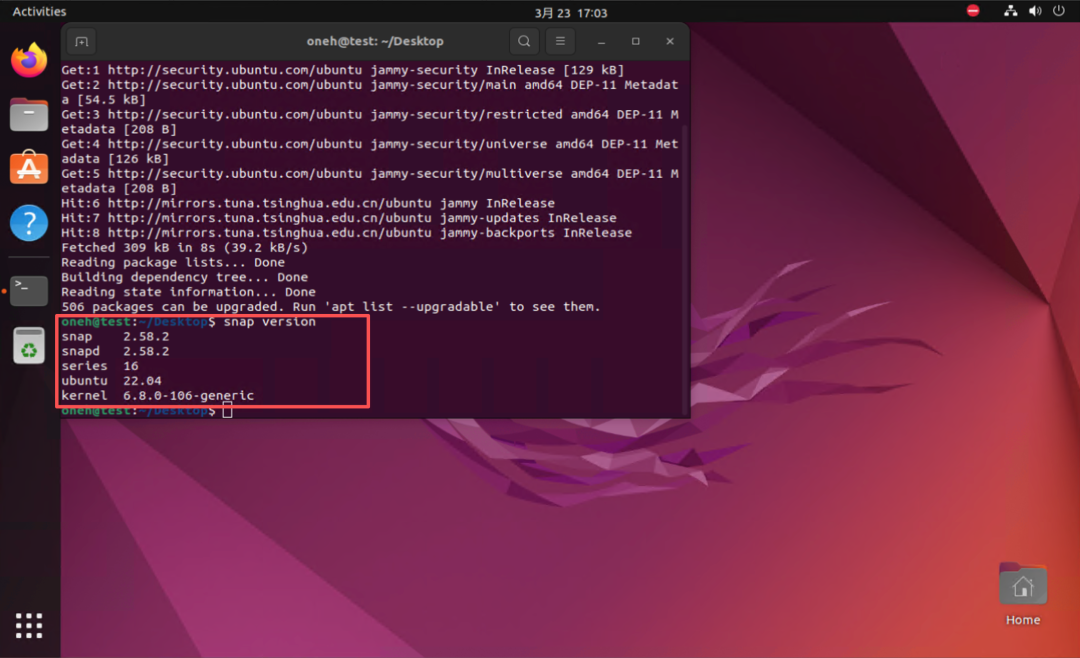

二、检查系统 Snapd 版本

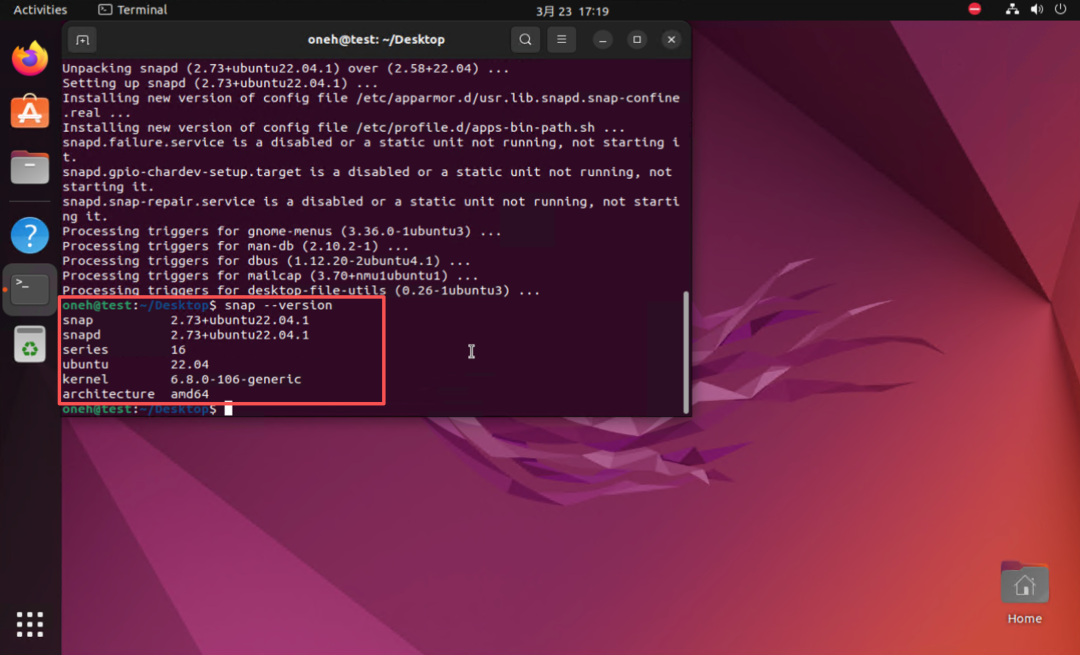

在终端执行以下命令,查看当前 Snapd 版本:

snap version

- 如果版本已是 下图显示的版本或更高,则已修复此漏洞。

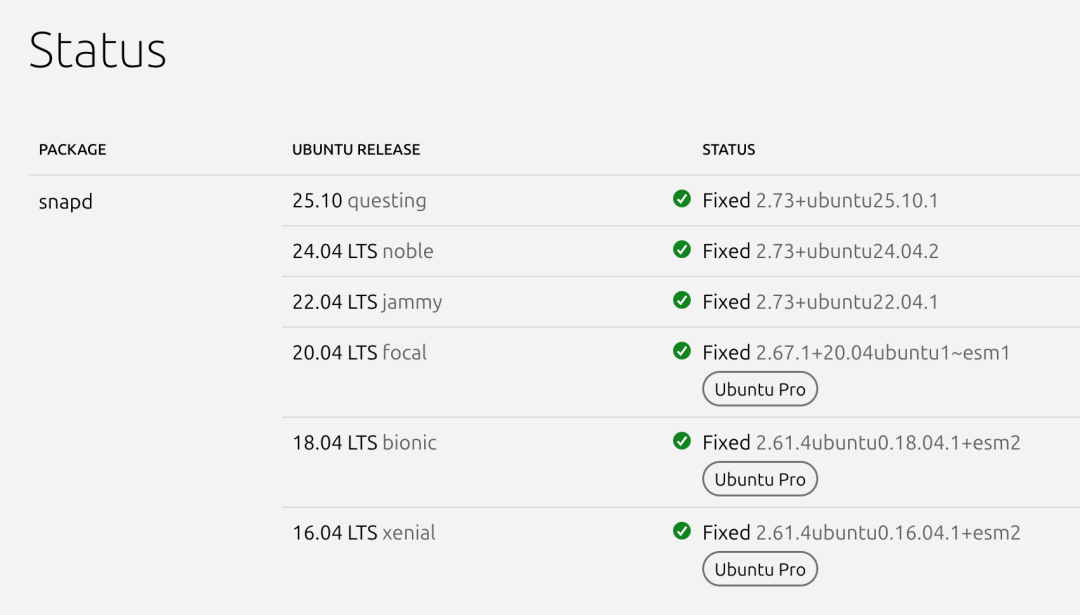

三、修复方法(官方升级)

Ubuntu 官方已经发布了补丁版本,修复了 CVE-2026-3888 漏洞。升级步骤如下:

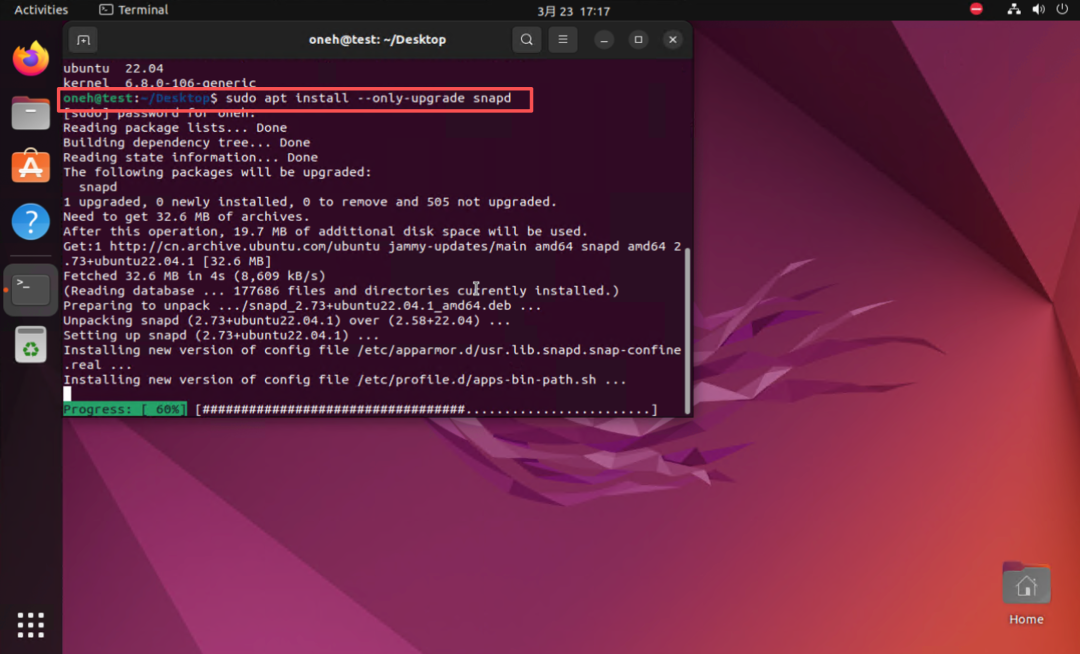

1️⃣ 更新系统软件源

sudo apt update

2️⃣ 升级 Snapd

sudo apt install --only-upgrade snapd

3️⃣ 确认升级成功

snap version

- 确认升级成功

四、防护建议

除了升级 Snapd 外,建议采取以下措施:

限制普通用户安装 Snap 包

sudo chmod o-x /usr/bin/snap

启用防火墙和 AppArmor,增强系统防护

定期检查系统更新,确保没有漏补丁

💡 小贴士:即便你的系统暂未被攻击,也要立刻升级。类似漏洞往往被黑客快速利用。

五、总结

CVE-2026-3888 是一个 高危本地权限提升漏洞,影响 Ubuntu Snapd 服务。及时升级系统、检查 Snapd 版本是最直接有效的防护措施。

安全从不拖延,今天升级,明天安心!

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-03-23,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录