Sa-Token 的 switchTo,不是 “管理员冒充用户”

Sa-Token 的 switchTo,不是 “管理员冒充用户”

程序员NEO

发布于 2026-04-29 19:39:17

发布于 2026-04-29 19:39:17

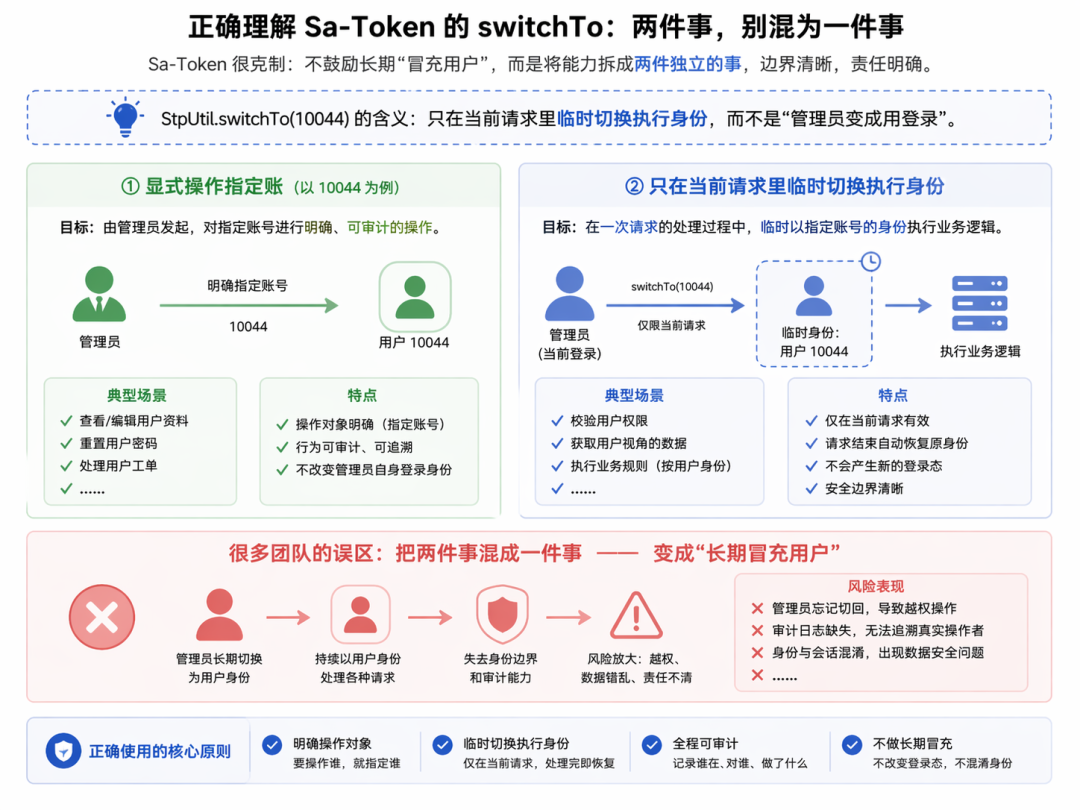

如果你把 StpUtil.switchTo(10044) 理解成“管理员直接变成用户登录”,那这功能大概率会被你用歪。

我把官方文档 mock-person.md 和 demo 里的 sa-token-demo/sa-token-demo-case/src/main/java/com/pj/cases/up/SwitchToController.java 对了一遍,Sa-Token 在这里其实很克制。它没有鼓励你做一套长期“冒充用户”的机制,而是明确拆成了两件事:

- • 显式操作指定账号

- • 只在当前请求里临时切换执行身份

很多团队真正踩坑的,不是不会用,而是把这两件事混成了一件事。

先给结论

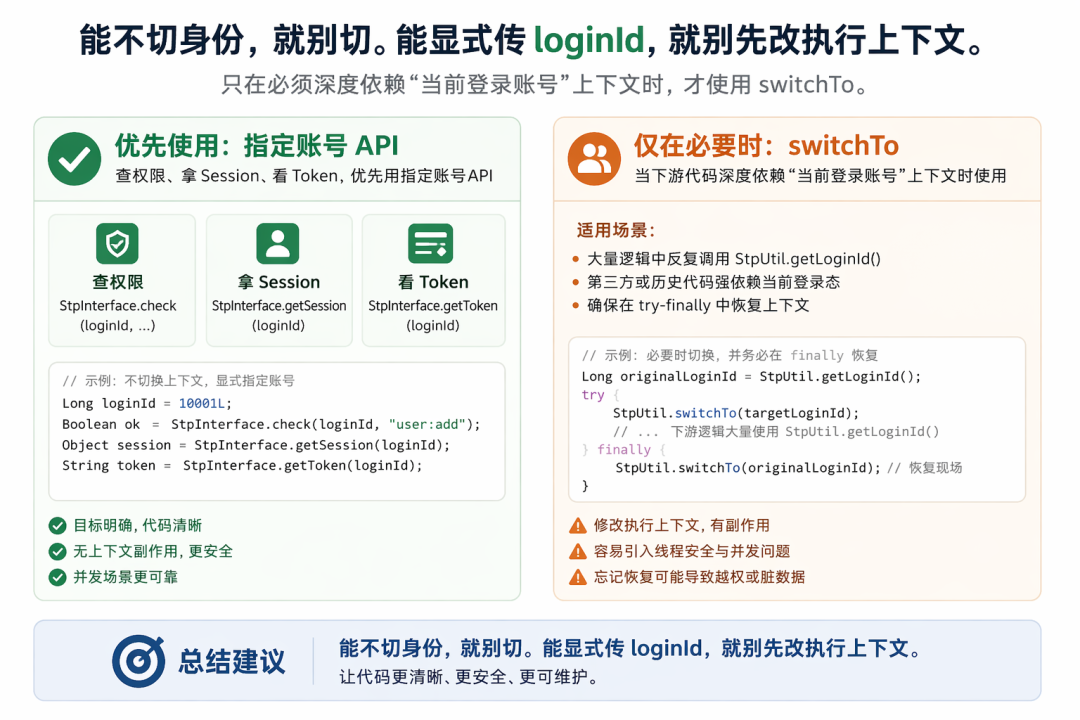

如果你只是想查某个账号有没有权限、拿它的 Session、看它的 Token,优先用“指定账号 API”。

只有当你的下游代码已经深度依赖“当前登录账号”这个上下文,比如一整段逻辑里反复调用 StpUtil.getLoginId(),这时候 switchTo 才值得上场。

我的建议很简单:能不切身份,就别切。能显式传 loginId,就别先改执行上下文。

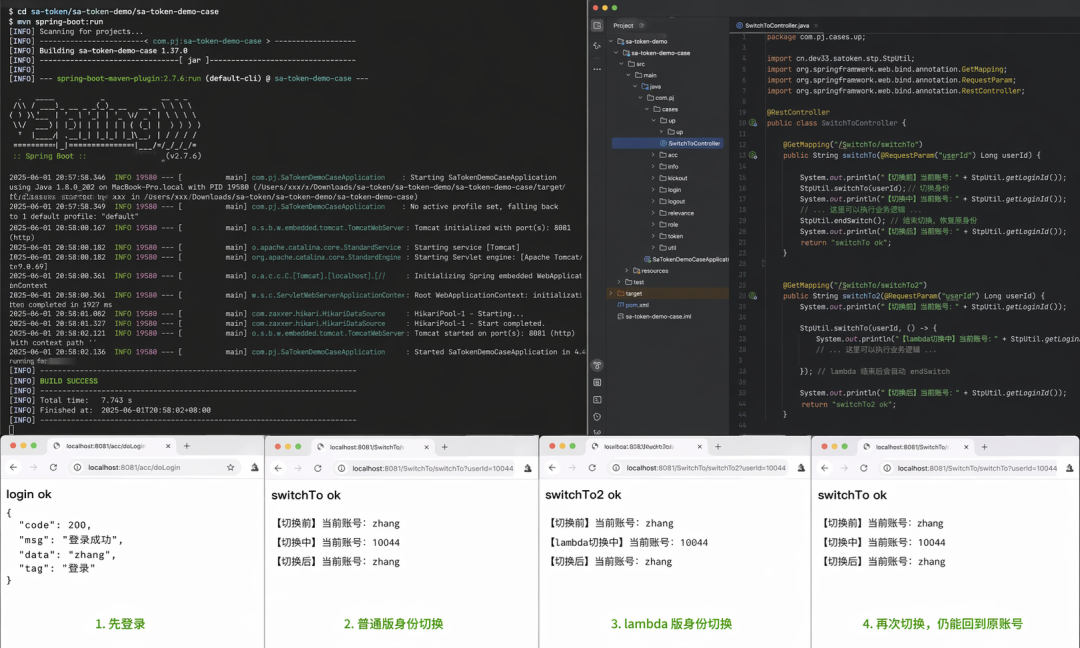

先别讲原理,5 分钟先跑一下官方 demo

如果你只是想先把这个能力感受一遍,最短路径不是先啃文档,而是直接跑官方示例。

git clone https://github.com/dromara/sa-token.git

cd sa-token/sa-token-demo/sa-token-demo-case

mvn spring-boot:run官方 demo 的控制器路径就在:

src/main/java/com/pj/cases/up/SwitchToController.java服务默认跑在:

http://localhost:8081这一步别跳。你先跑起来,后面再谈“该不该用”才有手感。

先登录:

http://localhost:8081/acc/doLogin?name=zhang&pwd=123456再测普通版身份切换:

http://localhost:8081/SwitchTo/switchTo?userId=10044再测 lambda 版:

http://localhost:8081/SwitchTo/switchTo2?userId=10044这里最有价值的,不是“接口调通了”,而是你能直观看到它的边界。

普通版是先 switchTo(userId),中间执行逻辑,再 endSwitch() 收口。lambda 版更直白,控制器里会先打印当前账号,再进入 lambda 打印 10044,执行完以后又回到原账号。这个来回切换的过程,就是它真正的语义:临时借用上下文,不是永久变身。

Sa-Token 其实给了你两组能力

这也是我觉得它设计得比较稳的地方。它没有拿一个“模拟他人”总开关糊弄过去,而是把两类需求硬拆开了。

第一组:直接操作指定账号

官方文档已经给了这类 API:

StpUtil.getTokenValueByLoginId(10001);

StpUtil.logout(10001);

StpUtil.getSessionByLoginId(10001);

StpUtil.hasRole(10001, "super-admin");

StpUtil.hasPermission(10001, "user:add");这组 API 最大的好处,不是“功能多”,而是意图清楚。

你要查谁,就把谁的 loginId 明明白白传进去。当前请求的登录上下文不会被污染,代码的人看得懂,审计也更容易补。

客服代查、后台查权限、排查某个账号的会话状态,这类场景大多数到这一步就结束了,根本不需要碰 switchTo。

第二组:当前请求里临时切身份

另一组就是大家最容易上头的 switchTo:

StpUtil.switchTo(10044);

System.out.println(StpUtil.getLoginId()); // 10044

StpUtil.endSwitch();

System.out.println(StpUtil.getLoginId()); // 回到原账号官方文档对它的限定写得很死:

本次请求内有效。

这句话非常关键。它解决的不是“给另一个账号重新发一套 Token”,也不是“管理员从此以后以用户身份继续逛系统”。

它解决的是另一件更工程化的事:让一段原本依赖当前登录上下文的代码,临时以另一个账号身份执行完,然后立刻回到原账号。

真正该怎么选:先问自己是在“查别人”,还是在“替别人跑一段旧逻辑”

这是我看完官方设计后最明确的判断。

如果你只是想判断账号 10001 有没有 user:add 权限,最稳的写法是:

boolean has = StpUtil.hasPermission(10001, "user:add");而不是这样:

StpUtil.switchTo(10001);

boolean has = StpUtil.hasPermission("user:add");

StpUtil.endSwitch();这两段代码都可能跑通,但工程含义完全不是一回事。

前者是在查询指定账号状态。

后者是在修改当前执行上下文。

如果只是查状态,你却先去切身份,本质上是在把一个简单问题做复杂。复杂度一上来,风险、审计成本、排查难度都会跟着上来。

switchTo 真正适合的,通常只有这一类场景

它最适合的是:你要复用一整段已经写好的业务流程,而这段流程默认就是从当前登录态里拿身份。

比如下面这种:

StpUtil.switchTo(10044, () -> {

orderService.createOrder();

messageService.sendNotice();

auditService.record();

});这类场景通常有几个共同点:

- • 调用链不短

- • 下游代码反复依赖

StpUtil.getLoginId() - • 权限判断也是基于当前登录态

- • 你不想把整条调用链都改成显式传

userId

这时候临时切身份,是为了复用已有业务路径。这个理由是成立的。

但如果你只是看一下别人的权限、查一下别人的 Session,那就别拿它出来凑热闹了。

我更建议优先用 lambda 版,不是因为优雅,是因为更不容易翻车

这一点我建议说死一点。

如果业务里真的要切身份,优先写:

StpUtil.switchTo(userId, () -> {

System.out.println("是否正在身份临时切换中: " + StpUtil.isSwitch());

System.out.println("获取当前登录账号id: " + StpUtil.getLoginId());

});不要默认写成手动配对:

StpUtil.switchTo(userId);

// 中间一段复杂逻辑

StpUtil.endSwitch();原因不玄学,就是它更容易漏收口。

真正卡人的不是 switchTo() 这一行,而是下面这些很常见的小事故:

- • 中间逻辑写长了,忘了补

endSwitch() - • 提前

return了 - • 中途抛异常了

- • 代码后来被别人改过,收尾位置已经不在你最初想的那个地方

lambda 版最大的价值,不是语法更好看,而是把切换边界框死了。对线上代码来说,这比“少写一行”重要太多。

如果你因为某些原因必须手写普通版,至少自己补一个 try/finally,不要把收口交给记忆力。

最大的边界:它不是“管理员永久冒充别人”

这句话必须单独拎出来。

官方文档和 demo 都在反复强调一件事:switchTo 只在当前请求有效,lambda 模式更是只在代码块内有效。

所以它不是给你做“管理员点一下,就长期变成某个用户继续操作系统”的。

如果你的业务真的要做“代操作”,那就别只盯着技术 API 了。你至少还要把下面这些治理问题一起补上:

- • 谁发起了代操作

- • 代操作的是谁

- • 允许做到什么范围

- • 哪些高危动作要二次确认

- • 审计日志怎么留

switchTo 只能帮你切执行上下文,帮不了你补业务治理。技术上能跑,不代表上线就稳。

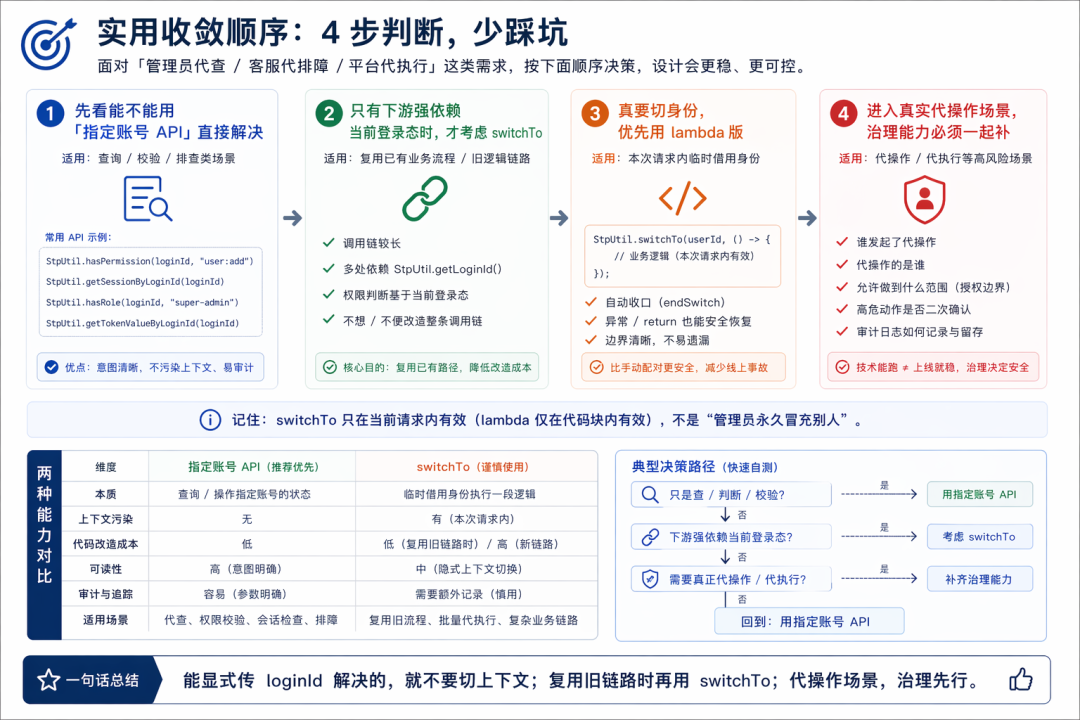

最后给一个很实用的收敛顺序

如果你手里刚好有“管理员代查”“客服代排障”“平台代执行”这类需求,我建议按这个顺序判断:

- 1. 先看能不能用“指定账号 API”直接解决。

- 2. 只有在下游逻辑强依赖当前登录态时,才考虑

switchTo。 - 3. 真要切身份,优先用 lambda 版。

- 4. 一旦进入真实代操作场景,审计、授权边界、风险确认一起补。

Sa-Token 这节文档最成熟的地方,不是给了一个“很炫的 impersonate 能力”,而是把两件很容易混在一起的事拆开了:

- • 什么时候该查别人

- • 什么时候才该临时变成别人

你把这条线拎清,后面的设计就会稳很多。

参考资料

- • 官方文档:https://sa-token.cc/doc.html#/up/mock-person

- • 官方文档源码:https://raw.githubusercontent.com/dromara/Sa-Token/dev/sa-token-doc/up/mock-person.md

- • 官方示例控制器:https://github.com/dromara/sa-token/blob/master/sa-token-demo/sa-token-demo-case/src/main/java/com/pj/cases/up/SwitchToController.java

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2026-04-24,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读

目录