不经意间发现甲方现场一个巨大漏洞

不经意间发现甲方现场一个巨大漏洞

用户11193371

发布于 2026-04-21 17:04:51

发布于 2026-04-21 17:04:51

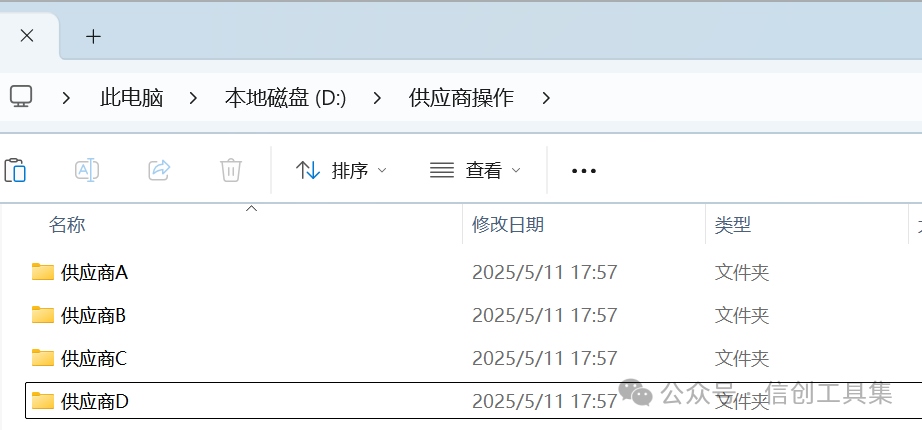

这个故事要从几个月之前说起,也是一个甲方生产的现场,升级完了自家产品,本来想撤退,又感觉撤退过早显得技术含量不高。闲来无聊,看看自己正在使用的电脑上都有什么东西吧。不看不知道,一看吓一跳,我正在使用的甲方主机有多家供应商共同使用,每一个供应商会创建一个自己的目录,把相关的东西都放在自己的目录中。类似下图所示:

作为供应商D的我,可以浏览访问到其他供应商的目录,惊奇的发现部分供应商系统的访问地址、管理员、密码都保存在自己的目录中,而这些文件都没用任何加密措施,可以之间打开,而且信息都是真的。这下惊掉下巴了,这就意味着我这个外人,可以直接用管理员身份操作登录企业供应商系统,并且进行管理员操作。于是赶紧关闭主机撤退,装作我啥也不知道。

回想起来,我非常替友商和甲方担忧,万一出现个疯子碰巧也发现这个秘密怎么办?同时也庆幸,我们DESK(倚天剑)产品提供的保密柜安全方案,让我们能够作为供应商,在公用主机上提供便捷访问的同时,具备高安全性。下面我就说说我们DESK真对于这种情况的防护方案吧。

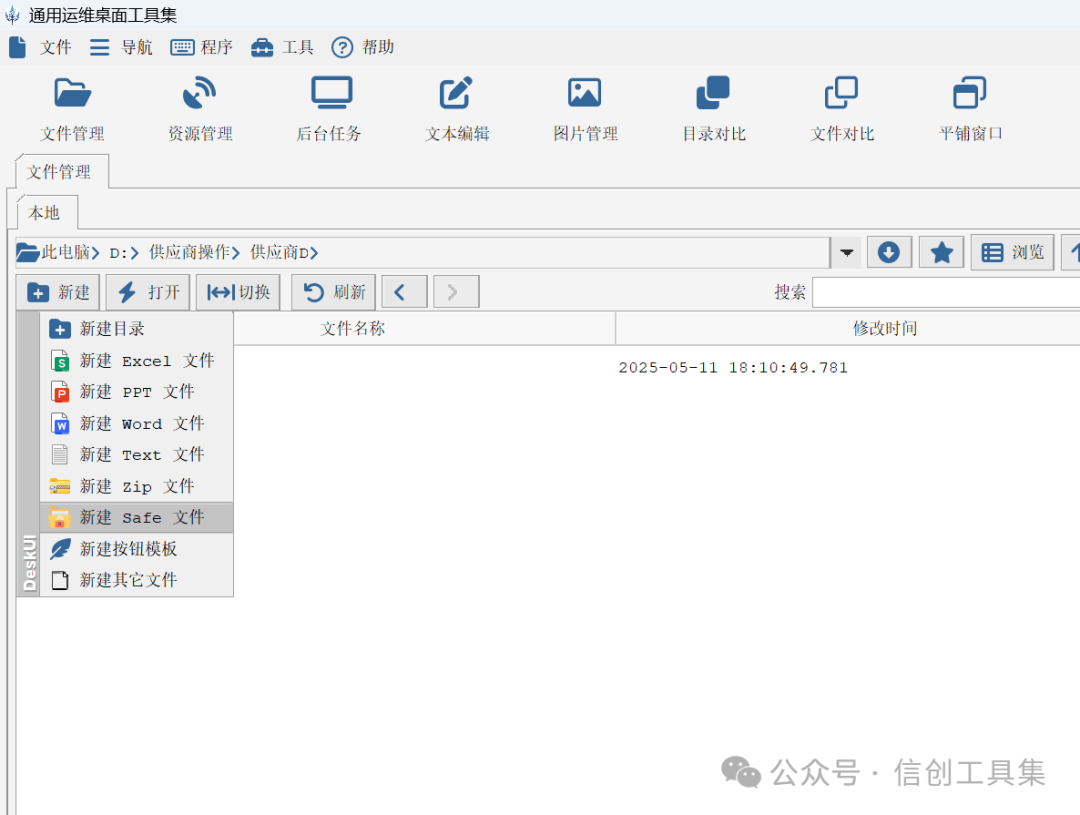

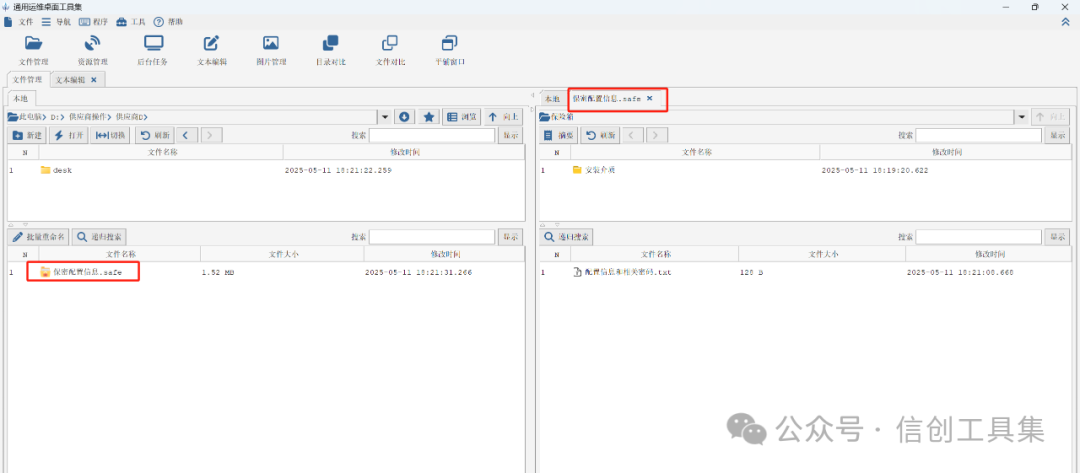

首先我们会在隶属于我们的目录下放置一个DESK软件,然后创建一个safe文件,如下图所示:

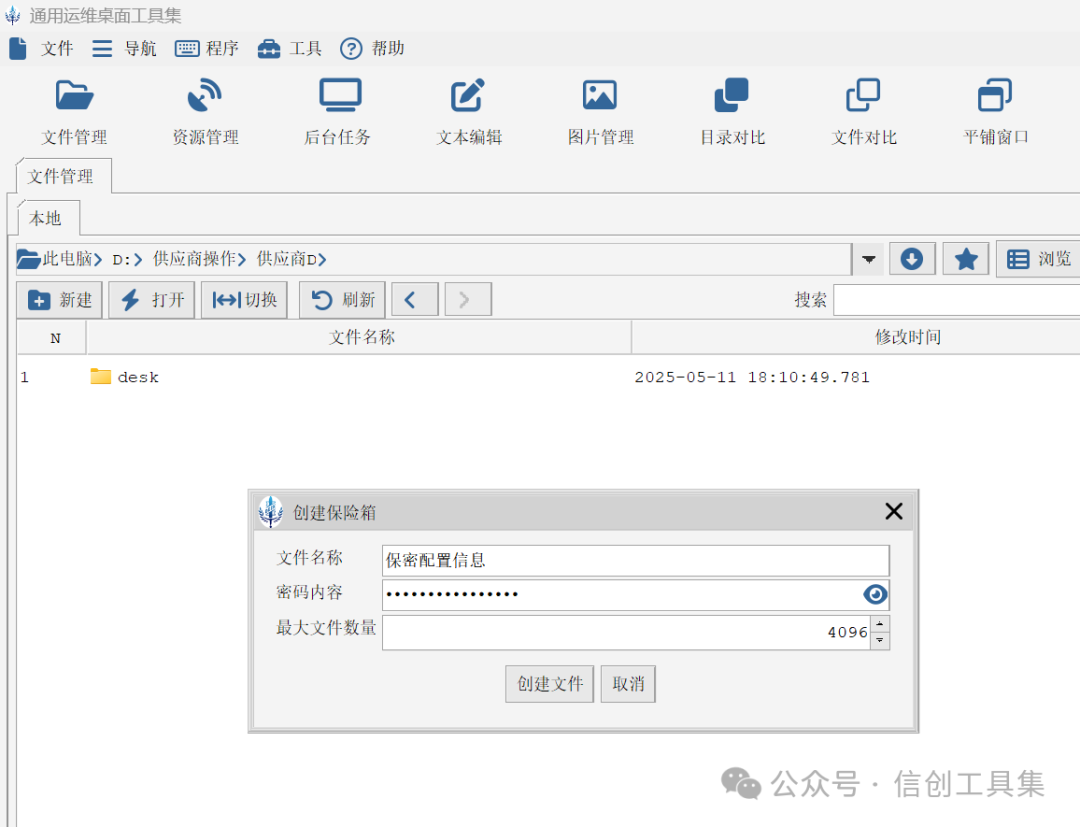

再给这个safe文件创建的时候设定超强密码,如图所示:

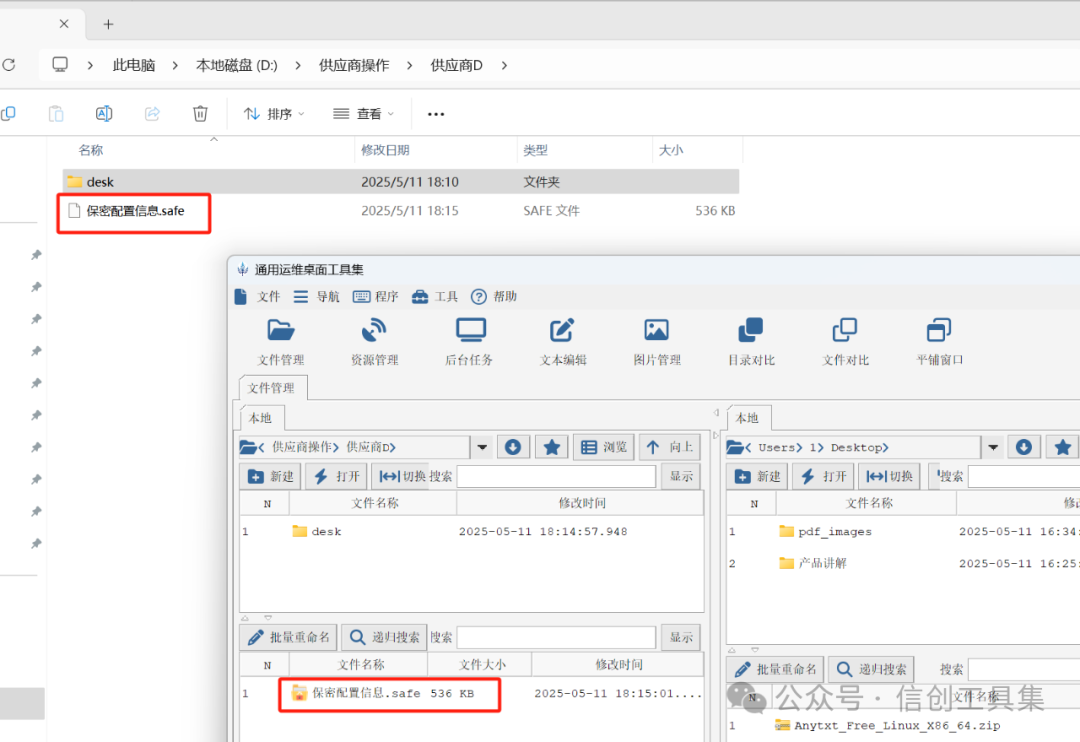

从操作系统中和DESK软件视图中看这个保密文件是不是有点不一样。你猜对了,从操作系统层面,这就是是一个以safe结尾的文件,但是没用人能够打开。

只有用DESK软件,掌握创建时候设定的密码才能打开。如下图所示,双击左边的safe文件后输入密码,这个加密文件中的所有文件就能看到了。

最后通过左右窗口的拖拽就可以快速实现加密文件和本地文件的加密解密过程,使用完涉密文件之后,从硬盘上彻底删除并且关闭safe文件就可以了。

很多人会问,你的safe文件安全吗?我可以肯定的告诉你,我用的AES加密算法,如果你能破解,你的业绩会超过破解md5算法一战成名的王小云院士。另外,保密是一个场景多样而且复杂的事情。以上述文章为例,很多领导会非常有自信的说,我们有严格规定,不能在主机上放置密码等敏感信息,但是这些领导不会自己去亲自输入一个要求定期修改且复杂度很高的密码,也很难体会到录入这种密码和记忆这种密码的痛苦。为了在有限的运维时间内完成工作,做事的人通常都会把密码放在文件中长期保存,用的时候复制粘贴,因此像DESK提供的这种有效轻量的加密手段在这种场景下非常有用。

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2025-05-19,如有侵权请联系 cloudcommunity@tencent.com 删除

评论

登录后参与评论

推荐阅读