PCAP的安全性分析

PCAP的安全性分析

提问于 2016-05-06 23:18:07

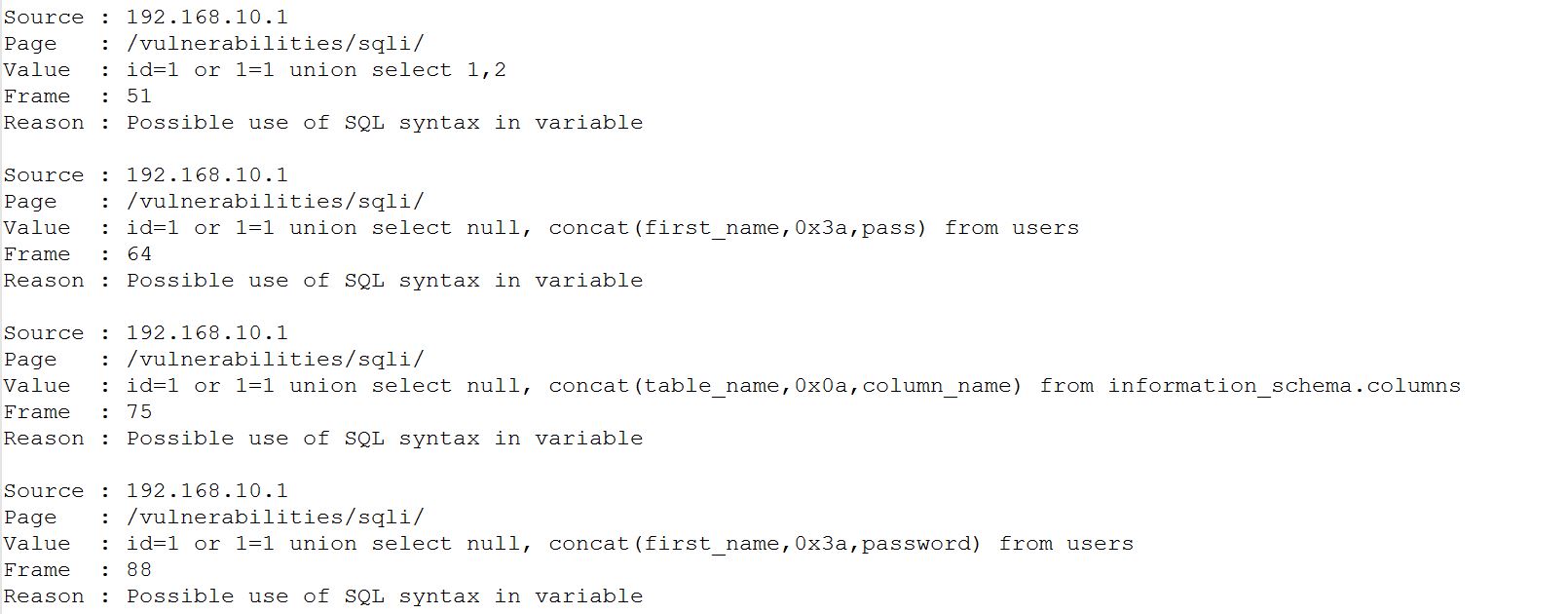

我对SQL注入完全陌生,我有一个标准的PCAP分析,它有如下所示的攻击:

因此,我使用python脚本分析了PCAP文件,我确信存在SQL注入攻击。我的疑问是,在以下情况下,这种攻击是如何工作的,即,

id=10 or 1=1 union select null, concat(first_name,0x3a,pass) from users或者,例如,框架75,哪里做了一些级联?

谢谢。

回答 1

Stack Overflow用户

回答已采纳

发布于 2016-05-06 23:22:56

id=10可能是由您的页面/应用程序合法生成的。

其余部分从表中提取所有记录(or 1=1始终为真)。union将多个结果集连接在一起,因此可以从另一个(users)表中获取附加结果。

在这种情况下,级联是在拖动first_name字段和password字段,用冒号分隔(0x3a是ASCII冒号)。

但是,该页面通常会显示结果,使用上面的查询运行它会在其他行上添加名称和密码详细信息,从而允许攻击者转储您的敏感信息。

我希望密码字段包含一个咸散列,而不是纯文本中的密码?如果不是,你需要开始告诉用户他们的密码被泄露了。由于许多用户在任何地方都重复使用密码,您可能也会破坏其他帐户。

编辑:重新框架75:

这是一种与上面突出显示的攻击类似的攻击,只不过它不是试图从您创建的表中转储数据,而是试图转储SQL的模式信息(表/字段定义,包括字段名)。

information_schema.columns是特定于MySQL的(我认为.已经有一段时间了)所以,如果您不使用MySQL,这可能是行不通的。当然,如果是的话,攻击者可能已经成功地获得了所有表的所有字段名的列表,从而使其他攻击更容易攻击并更有可能成功。

页面原文内容由Stack Overflow提供。腾讯云小微IT领域专用引擎提供翻译支持

原文链接:

https://stackoverflow.com/questions/37082709

复制相关文章

相似问题