从某外包商泄露事件看企业数据加密实战方案

原创从某外包商泄露事件看企业数据加密实战方案

原创...1

修改于 2026-04-29 16:52:20

修改于 2026-04-29 16:52:20

一、事件回顾:一次外包引发的信任危机

2025年10月至2026年1月,汽车制造商沃尔沃的北美外包商Conduent遭遇黑客入侵,导致近1.7万名员工的个人信息遭泄露,勒索组织SafePay宣称窃取了约8.5TB数据。这起事件再次敲响了警钟:当核心数据流转至第三方、员工终端、移动存储介质时,仅靠边界防护已远远不够——数据本身的安全,才是最后一道防线。

二、问题分析:传统防护的三大盲区

在数字化转型加速的今天,企业数据面临的风险已从"外部入侵"演变为"内部失控":

- 终端裸奔:设计图纸、源代码、财务报表等核心资产在员工电脑上以明文存储,一旦设备丢失或被非法拷贝,数据即刻暴露。

- 外发失控:通过U盘、邮件、网盘外发的文件缺乏追踪机制,"谁发了什么、发给了谁"无从考证。

- 合规压力:等保2.0、数据安全法、个人信息保护法对数据分级分类和加密存储提出了明确要求,明文存储等于违规。

传统的"封堵U口、禁用网盘"等物理隔离手段,不仅影响业务效率,更无法应对现代办公场景下的数据流动需求。企业需要的是一种"无感加密、有控使用"的技术方案。

三、技术方案:驱动层透明加密的实战路径

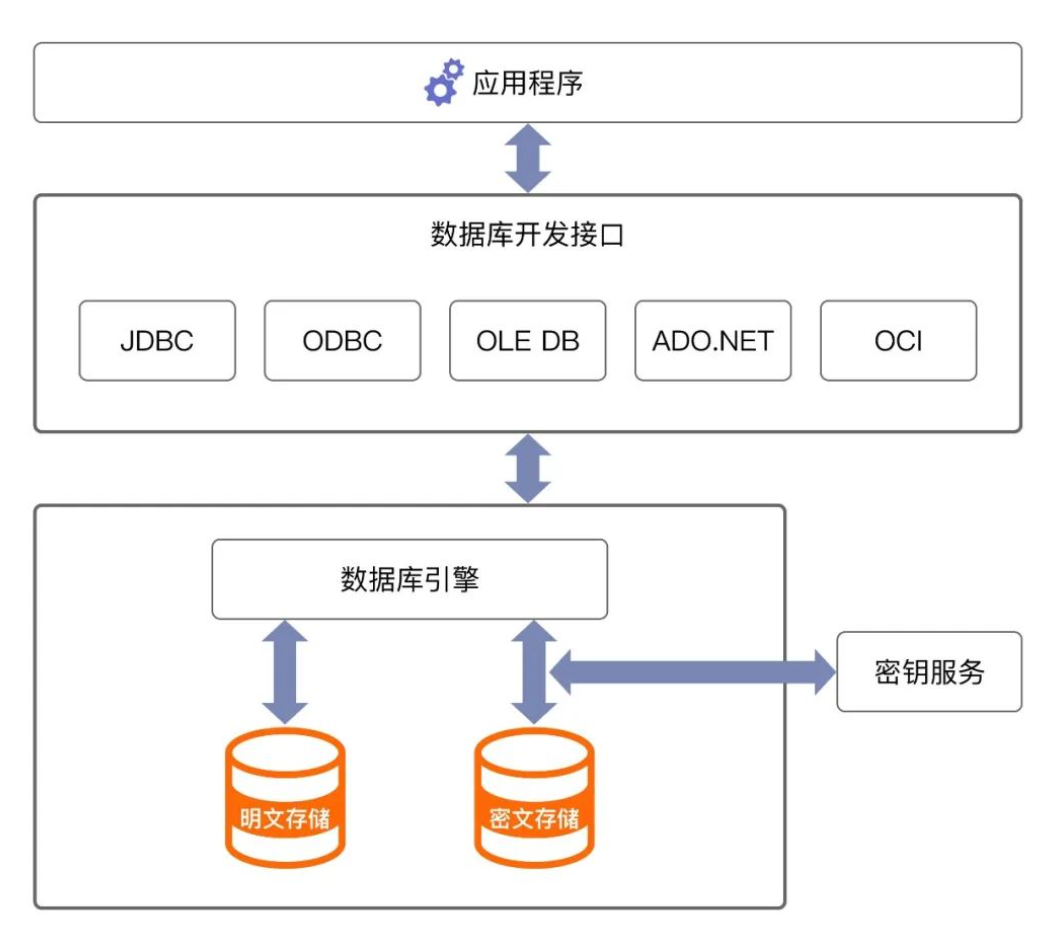

针对上述痛点,业界主流的方案是驱动层透明加密(TDE)技术。其核心理念是在操作系统内核层拦截文件读写请求,实现"打开即解密、保存即加密"的无感体验,用户无需改变任何操作习惯,数据在磁盘上始终以密文形态存在。

以某制造企业的实践为例,部署透明加密方案后实现了三个核心效果:

- 拷不走:U盘、网盘、邮件外发的文件均为密文,脱离授权环境无法打开

- 打不开:离职员工带走文件,因缺少密钥授权,本地打开即为乱码

- 赖不掉:所有操作带数字水印,截图泄露可精准溯源到人

在技术实现上,优秀的加密方案通常具备以下特征:

| 能力维度 | 技术要点 |

| -------- | -------------------------------------------- |

| **加密引擎** | 采用AES-256、SM4等国密/国际主流算法,支持硬件加速,性能损耗控制在5%以内 |

| **密钥管理** | 密钥由独立KMS/HSM模块托管,支持多级密钥体系,防止单点泄露 |

| **权限管控** | 基于部门、岗位、项目维度的细粒度访问控制,支持外发审批流程 |

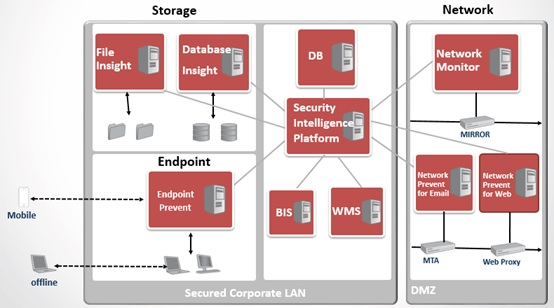

| **审计追溯** | 全量记录文件创建、修改、外发、打印等行为,生成可视化风险报表 |

| **兼容适配** | 支持Windows、Linux、国产操作系统(麒麟、统信)及主流CAD/Office格式 |

四、落地实践:加密方案的行业适配

在实际选型中,企业应重点关注方案的场景适配性与落地友好度。以金纬软件的加密解决方案为例,其在多个行业积累了成熟的部署经验:

制造业场景:针对CAD图纸、BOM清单、工艺文件等核心资产,实现设计软件(AutoCAD、SolidWorks、UG等)的无缝加密集成,设计人员正常绘图、保存即自动加密,外发需走OA审批流程,有效防止供应链环节的数据泄露。

金融行业:满足等保三级及金融行业数据安全规范,对财务报表、客户信息、交易记录等敏感数据进行全盘加密与分级管控,配合水印溯源功能,实现"数据可用不可拿"的安全态。

研发企业:对源代码、技术文档、测试数据进行加密保护,支持Git/SVN等版本管理工具的透明读写,确保研发协作效率不受影响的同时,防止核心知识产权外流。

在部署策略上,建议遵循"先宣导、后加密、灰度发布"的原则:提前一周通过邮件和培训通知全员,避免"文件打不开"的突发投诉;建立白名单机制,为财务、高管等紧急场景预留例外通道;加密前务必做好全盘备份,防止密钥管理疏漏导致数据永久丢失

五、结语

这次外包商泄露事件告诉我们:数据安全的边界,正在从"网络边界"收缩到"数据本身"。在零信任架构成为主流的今天,"永不信任、持续验证"不仅是访问控制的理念,更应成为数据保护的基本准则。

驱动层透明加密技术,正是在"数据不离密"的思路上,为企业构建了一道"最后一公里"的防护屏障。选择一套成熟、合规、易落地的加密方案,不是增加业务负担,而是为企业的核心资产上了一把"智能锁"——让数据在流动中保持安全,在协作中守住底线。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

原创声明:本文系作者授权腾讯云开发者社区发表,未经许可,不得转载。

如有侵权,请联系 cloudcommunity@tencent.com 删除。

评论

登录后参与评论

推荐阅读

目录